Venäjän kybervakoilu

Yritysturvallisuus > Tiedustelupalvelut > Venäjä

Venäjän kybervakoilu

Kyberuhat ovat keskeinen osa kansainvälistä turvallisuusympäristöä. Venäjä on Kiinaan ohella tullut tunnetuksi kybertoimijana, joka hyödyntää hakkeriryhmiä osana valtiollista strategiaansa.

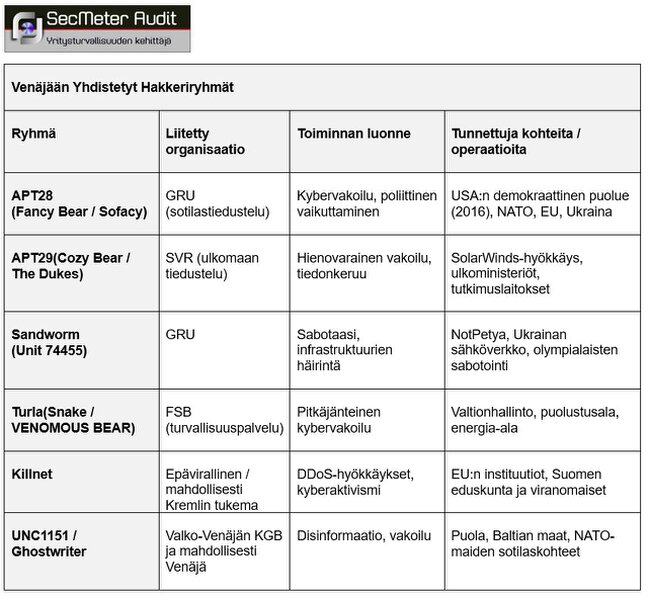

Näiden ryhmien toiminta ei rajoitu vain vakoiluun, vaan ulottuu myös informaatiovaikuttamiseen ja kriittisten infrastruktuurien lamauttamiseen. Vaikka ryhmät toimivat näennäisesti itsenäisesti, monet niistä on yhdistetty suoraan Venäjän tiedustelupalveluihin, kuten GRU:hun, SVR:ään ja FSB:hen.

Venäjään yhdistetyt hakkeriryhmät muodostavat monikerroksisen ja tarkoituksenmukaisesti rakennetun kyberoperaatioverkoston. Ne toimivat osana laajempaa geopoliittista strategiaa, jossa informaatiosota ja kybervakoilu täydentävät perinteisiä sotilaallisia ja diplomaattisia keinoja.

Ryhmien toiminta osoittaa, kuinka kybertila on muuttunut valtioiden välisen kilpailun ja konfliktien uudeksi rajattomaksi kentäksi, jonka toimijoita on vaikea jäljittää. Tulevaisuudessa kyberturvallisuuden merkitys kasvaa edelleen, ja kansainvälinen yhteisö joutuu vastaamaan yhä monimutkaisempiin uhkiin, joissa valtiolliset ja epäviralliset toimijat kietoutuvat toisiinsa.

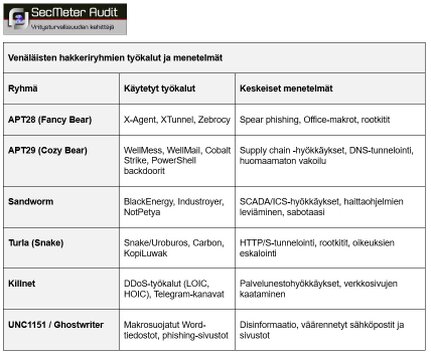

Valtiollinen ohjaus ja kyberstrategiaVenäjän kybertoiminta heijastaa maan laajempaa turvallisuusstrategiaa, jossa sotilaalliset, tiedustelulliset ja informaatio-operaatiot sulautuvat toisiinsa. Hakkeriryhmät toimivat usein valtion käsivarren jatkeena, toteuttaen tavoitteita, joita olisi perinteisin keinoin vaikea saavuttaa ilman poliittisia seuraamuksia.Monet ryhmistä ovat saaneet nimityksiä kansainväliseltä kyberturvayhteisöltä, mutta niiden juuret löytyvät usein Venäjän tiedustelupalveluista.APT28 (Fancy Bear) edustaa GRU:n hyökkäävää etulinjaaAPT28, tunnetaan myös nimillä Fancy Bear ja Sofacy, on yhdistetty suoraan Venäjän sotilastiedusteluun, GRU:hun. Ryhmän toiminta on aggressiivista ja sen kohteet poliittisesti strategisia.Vuoden 2016 Yhdysvaltain presidentinvaaleihin vaikuttanut sähköpostivuoto demokraattisesta puolueesta on yksi tunnetuimmista APT28:n operaatioista. Lisäksi ryhmä on hyökännyt NATO:n, EU:n ja useiden maiden hallintojen kimppuun. Sen toimintatapa on usein avoimesti häiritsevä ja provokatiivinen.APT29 (Cozy Bear) edustaa SVR:n hienovaraista vakoilijaaAPT29, eli Cozy Bear, toimii erilaista taktiikkaa käyttäen. Ryhmä on yhdistetty Venäjän ulkomaantiedustelupalveluun (SVR), ja sen operaatioille on ominaista hienostuneisuus ja pitkäjänteisyys.Yksi tunnetuimmista hyökkäyksistä on SolarWinds-tapaus, jossa useiden Yhdysvaltain virastojen tietojärjestelmät vaarannettiin. Cozy Bear keskittyy enemmän salassa tapahtuvaan vakoiluun kuin avoimeen sabotaasiin.Sandworm edustaa sabotoinnin erikoisyksikköäSandworm, jota kutsutaan myös nimellä Unit 74455, toimii GRU:n alaisuudessa ja tunnetaan kyberiskujen sabotoivasta luonteesta. Ryhmä on ollut vastuussa esimerkiksi Ukrainan sähköverkon kaatamisesta vuosina 2015 ja 2016 sekä NotPetya-haittaohjelman levittämisestä, joka aiheutti miljardiluokan vahingot globaalisti. Sandwormin toiminta osoittaa, miten kyberaseet voivat aiheuttaa todellista infrastruktuurista tuhoa.Turla edustaa pitkäjänteistä vakoilijaaTurla, tunnetaan myös nimillä Snake tai VENOMOUS BEAR, on liitetty Venäjän turvallisuuspalvelu FSB:hen. Sen operaatioille on ominaista huomaamattomuus ja tekninen kehittyneisyys. Turla on vakoillut erityisesti valtionhallinnon organisaatioita, puolustusalaa ja energia-alan yrityksiä. Ryhmän työkalut ovat usein monimutkaisia ja vaikeasti jäljitettäviä, mikä viittaa valtiolliseen taustatukeen.KillNet edustaa epävirallista kyberaktivismiaKillNet on venäläistaustainen hakkeriryhmä, joka tunnetaan erityisesti palvelunestohyökkäyksistään (DDoS) länsimaisia valtion virastoja, yrityksiä ja infrastruktuuria vastaan. Ryhmä perustettiin arviolta alkuvuonna 2022 ja nousi laajaan julkisuuteen Venäjän hyökättyä Ukrainaan helmikuussa 2022.KillNet eroaa monista muista kyberuhkatoimijoista siinä, että sen jäsenet esiintyvät enemmän “kansalaisaktivisteina” kuin tiedustelun ammattilaisina. Ryhmä on tehnyt useita DDoS-hyökkäyksiä länsimaisia instituutioita vastaan, mukaan lukien Suomen eduskunta ja viranomaiset.Vaikka KillNet ei virallisesti kuulu Venäjän hallintoon, sen toiminta on johdonmukaisesti Kremlin narratiiveja tukevaa ja palvelee usein valtiollisia intressejä.Ryhmän kohteisiin ovat kuuluneet EU-maiden ja Naton jäsenvaltioiden virastot, yritykset, terveydenhuolto, logistiikka, pankit ja kriittinen infrastruktuuri. KillNet ilmoittaa toimivansa pro-Venäjä ja anti-NATO -linjalla, usein kostona Venäjään kohdistuvista toimista tai kyberhyökkäyksistä.Toimintatavat

- Pääasiallinen hyökkäysmuoto on hajautettu palvelunestohyökkäys (DDoS).

- Julkistaa uhkauksia ja propagandamateriaalia erityisesti Telegram-kanavillaan sekä toisinaan venäläisissä mediakanavissa.

- On tehnyt yhteistyötä muiden pro-Venäjä-kyberryhmien, kuten Anonymous Sudan ja REvil, kanssa.

- KillNet ei virallisesti kuulu Venäjän valtiollisiin kybertoimijoihin, mutta monet asiantuntijat arvioivat sen toimivan linjassa valtiollisten intressien kanssa ja mahdollisesti valtion tuella.

Uhkaukset heinä–elokuussa 2025Venäläiset mediat (mm. Gazeta.ru ja Metro) kertoivat, että Telegram-kanava Mash julkaisi 31.7.–1.8.2025 viestin, jonka mukaan KillNet uhkasi vastaiskuilla Eurooppaa ja Ukrainaa. Uhkauksen kerrottiin liittyvän venäläislähteiden väitteisiin, joiden mukaan ukrainalaiset ja heidän länsimaiset liittolaisensa olivat osallisia 29.–30.7.2025 tapahtuneeseen kyberhyökkäykseen Venäjälle, muun muassa Aeroflotin järjestelmiin.Venäläisten lähteiden mukaan KillNet olisi ilmoittanut:”Ehdotan Euroopan unionille, että pelaamme omaa peliämme: me hyökkäämme, te puolustatte. Maanne ovat koekenttämme. En halua muistella vuosia 2022 ja 2023, jolloin Eurooppa oli lamaantunut hakkereiden hyökkäysten takia. Tätä en teille takaa. Tiimimme vain ilmoittaa teille, vastustajina, laajamittaisen kyberoperaation alkamisesta Eurooppaa ja Ukrainaa vastaan ”, totesi KillNet lausunnossaan.Useat venäläiset uutislähteet (Gazeta.ru, Vesti.ru, NEWS.ru, LIFE.ru) viittasivat Mash-kanavan julkaisuun, jossa kerrottiin KillNetin aikovan kohdistaa ensimmäisen iskun Ranskan infrastruktuuriin. Näiden tietojen mukaan hyökkäyksen tavoitteena olisi aiheuttaa liikenteen romahdus, vaikuttaa tuotantoon ja johtaa internetin sulkemiseen. Lähteet myös väittivät, että KillNet kertoi luoneensa ”ennennäkemättömän verkkoaseen”, mutta eivät antaneet sen yksityiskohtia. Lähteet: (gazeta.ru 31.7.2025, arvamus.postimees.ee 1.8.2025)Ghostwriter / UNC1151 edustaa Valko-Venäjän ja Venäjän yhteyksiäGhostwriter on kampanja, jota operoi todennäköisesti valkovenäläinen UNC1151-ryhmä, jonka epäillään saaneen tukea Venäjältä. Tämän ryhmän toiminta yhdistää kybervakoilun ja disinformaation levittämisen erityisesti Itä-Euroopan maissa. Tavoitteena on horjuttaa NATO-maiden sisäistä vakautta ja luottamusta instituutioihin.venäläisten hakkeriryhmien hyökkäyksissä on useita tunnusomaisia piirteitä, jotka erottavat ne muiden valtioiden tai ei-valtiollisten toimijoiden hyökkäyksistä. Nämä piirteet näkyvät teknisessä toteutuksessa, kohdevalinnoissa ja jopa hyökkäysten ajoituksessa. Alla on tiivistetty keskeiset ominaisuudet:Tunnusomaisia piirteitä venäläisten hakkerihyökkäyksissäHyökkäyksillä on valtiollinen koordinointi ja strateginen tavoite. Hyökkäykset palvelevat usein geopoliittisia, sotilaallisia tai diplomaattisia tavoitteita.Esimerkiksi APT28:n ja APT29:n toiminta kohdistuu usein vaaleihin, liittoumiin (NATO, EU) ja vastustaviin hallintoihin. Hyökkäykset voivat ajoittua poliittisesti herkkiin hetkiin (esim. vaalit, sodan alut, kansainväliset huippukokoukset).Tyypillinen piirre on monikerroksinen hyökkäysmalli. Hyökkäykset sisältävät useita vaiheita, kuten tiedonkeruu, pääsyn saanti, vakoilu/sabotaasi ja peittely. Hyökkäyksissä käytetään yleensä kehittyneitä työkaluja, mutta myös "low-tech" lähestymistapoja kuten phishing.Hyökkäyksissä käytetään Living off the Land (LotL) -tekniikkaa ja hyödynnetään järjestelmän omia työkaluja, kuten PowerShell, WMI tai Task Scheduler, välttääkseen havaitsemisen. Tämä tekee haitallisen toiminnan vaikeasti erottuvaksi normaalista käytöstä.Hyökkäyksiin liittyy häivytys ja harhautus, joissa pyritään hämärtämään hyökkäyksen lähde (false flag -operaatiot). Hyökkäyksissä käytetään väärennettyjä aikaleimoja, kieliasetuksia ja jopa muiden valtioiden kieliä (esim. kiina tai arabia).Hyökkäyksissä käytetään usein samaa C2-infrastruktuuria (komentopalvelimia) tai työkaluja, kuten muutkin venäläiset hakkeriryhmät, mikä viittaa koordinointiin tai yhteisiin kehittäjiin. Esimerkiksi APT28 ja Sandworm ovat molemmat GRU:n yksiköitä mutta kohdistavat erityyppisiä hyökkäyksiä.Informaatiovaikuttaminen yhdistettynä tekniseen hyökkäykseen sosiaalisen median alustoilla yhdistetään propagandakampanjaan, kuten Ghostwriterin toiminnassa tai 2016 Yhdysvaltain vaaleissa.Hyökkäysten aggressiivisuus (esim. Sandworm) ei pyri ainoastaan tiedon varastamiseen vaan myös tuhoamiseen ja pelotteen luomiseen. NotPetya- ja Industroyer-hyökkäykset ovat esimerkkejä selvästä sabotaasista.