Salakirjoitusmenetelmät

Yritysturvallisuus > Tietoturvallisuus

Salakirjoitusmenetelmät

Salaustekniikoilla on ollut keskeinen rooli tiedon turvaamisessa niin sodankäynnissä kuin siviilikäytössäkin. Historiallisesti merkittävä esimerkki on Enigma-salauslaite, jota käytettiin toisen maailmansodan aikana suojaamaan saksalaisten viestintää. Nykyään salaus ei rajoitu vain sotilaskäyttöön, vaan se on osa jokapäiväistä tietoturvaa esimerkiksi verkkoliikenteessä, sähköposteissa ja tiedostojen tallennuksessa. Vaikka salaus on teknisesti tehokas suojauskeino, sen käyttöä rajoittavat usein kansalliset ja kansainväliset lait.

Perinteisiä salakirjoitusmenetelmiä käytettäessä tulee huomioida eri maiden lainsäädännölliset rajoitteet. Monissa valtioissa salauksen käyttö on tarkasti säädeltyä, ja joissakin tapauksissa tietynlaisten tai -tasoisten salaustekniikoiden käyttö on kokonaan kielletty. Esimerkiksi vahvojen, sotilastason salausmenetelmien vientiä rajoitetaan joissakin maissa kansallisen turvallisuuden nimissä. Yrityksille tämä tarkoittaa sitä, että laittomien salausohjelmistojen käyttö voi aiheuttaa merkittäviä juridisia seuraamuksia, kuten sakkoja, oikeudenkäyntejä tai mainehaittoja.

Salakirjoituksen ohella on olemassa myös muita salaamistekniikoita. Yksi tällainen on äänisignaalin sekoittaminen niin sanotulla "scramblerilla". Tämä tekniikka vääristää puhutun viestin siten, ettei sen sisältöä voida ymmärtää ilman oikeaa dekoodaustapaa. Tämä ei ainoastaan suojaa tiedon sisältöä, vaan estää myös äänentunnistuksen avulla tehtävän henkilöllisyyden paljastamisen. Scrambler-tekniikoita käytetään esimerkiksi turvapuhelimissa, sotilasviestinnässä ja joissakin kaupallisissa sovelluksissa.

On kuitenkin tärkeää muistaa, että mikään suojausmenetelmä ei ole täysin murtamaton. Riittävän suurella "vasaralla", eli riittävillä resursseilla, voidaan rikkoa parhainkin suojaus. Tämä edellyttää esimerkiksi huomattavaa laskentatehoa, aikaa ja asiantuntemusta. Tiedustelupalveluilla ja suurilla kyberturvallisuusyksiköillä on usein käytössään juuri tällaiset resurssit, joilla ne voivat murtaa kaupallisten ohjelmistojen käyttämiä salauksia. Käytännössä yritys ei voi koskaan täysin luottaa siihen, että mikään salausratkaisu tarjoaa ehdottoman suojan erityisesti valtiollisia toimijoita vastaan.

On perusteltua todeta, että salaus ja siihen liittyvät teknologiat ovat keskeinen osa tietoturvaa, mutta niiden käyttö edellyttää juridisten, teknisten ja käytännöllisten näkökulmien huolellista punnintaa. Yritysten on tärkeää valita salaustekniikkansa viisaasti ja käyttää niitä vastuullisesti tiedostaen, että mikään suoja ei ole täysin murtamaton.

Salaukset murtuvat kybervalvonnan kulissien takanaTietoturvaan liittyvä tasapaino turvallisuuden ja yksityisyyden välillä on entistä haastavampi tavoite. Vaikka salausteknologia suojaa yksityisyydensuojaa ja digitaalista infrastruktuuria, valtiollisten toimijoiden salaiset ohjelmat, kuten Bullrun ja Edgehill, osoittavat, että niihin kohdistuu myös suurta mielenkiintoa kybervakoilun näkökulmasta. Supertietokoneiden kehitys on antanut mahdollisuuksia murtamiseen, jota tavallinen kansalainen tai yritys ei voi estää ilman vahvoja ja jatkuvasti päivittyviä suojausratkaisuja.Yritysten tulee kiinnittää erityistä huomiota käyttämänsä teknologian päivittämiseen ja siihen, että suojaus perustuu vahvaan testattuun kryptografiaan. Vain näin voidaan varmistua digitaalisen viestinnän luottamuksellisuudesta ja käsitellä tietoja turvallisesti.NSA:n Bullrun ja salauksen heikentäminenSnowdenin vuotamien asiakirjojen mukaan NSA on jo vuosien ajan systemaattisesti pyrkinyt murtautumaan laajasti käytettyihin salausmenetelmiin. NSA:n tähän tarkoitukseen suunnitellun ohjelman koodinimi oli Bullrun. Sen rinnalla Iso-Britannian GCHQ pyöritti vastaavaa ohjelmaa nimeltä Edgehill.Näiden ohjelmien tavoite oli kaksitahoinen. Tavoitteena oli kehittää teknisiä valmiuksia salauksen purkuun, ja toisaalta vaikuttaa kansainvälisiin salausstandardeihin siten, että NSA:lla säilyisi salauksen purkuun etulyöntiasema, jopa takaovien kautta.Eräs tunnetuimmista tapauksista oli NSA:n vaikuttaminen Yhdysvaltain standardointijärjestö NIST:n määrittelemään satunnaislukugeneraattoriin, Dual EC DRBG:hen, joka osoittautui jälkikäteen kryptografisesti heikoksi ja tarkoituksella heikennetyksi.Salausteknologian haavoittuvuudetVuotojen perusteella NSA:lla ja GCHQ:lla on hyvät valmiudet purkaa useita yleisesti käytettyjen digitaalisten palveluiden salaukset. Näitä ovat:

- VPN-yhteydet, joita käytetään muun muassa etätyöyhteyksissä.

- Salatut pikaviestintä- ja chat-ohjelmat, kuten vanhemmat versiot Skype-palvelusta.

- HTTPS-protokolla, jota käytetään verkkopankkien ja -kauppojen yhteyksissä.

- TLS/SSL-salaus, joka on HTTPS:n taustalla oleva teknologia.

- VoIP-äänipuhelut, kuten FaceTime ja Skype.

- Vanhemmat pikaviestisovellukset ja sähköpostin salausratkaisut.

On kuitenkin tärkeää huomata, että nämä murtamiskyvyt eivät koske kaikkia suojausratkaisuja. Uudet, vahvasti suunnitellut end-to-end-salaukset, kuten Signalin käyttämä protokolla tai TLS 1.3 ovat edelleen erittäin vahvoja, eikä ole todisteita siitä, että niitä olisi murrettu teknisesti.Usein murtaminen perustuu järjestelmien huonoihin asetuksiin, haavoittuvuuksiin tai siihen, että käyttäjät käyttävät vanhentunutta teknologiaa.Vuonna 2010 tapahtui merkittävä edistysaskel NSA:n kyvyissä purkaa HTTPS-yhteyksiä. The Guardian -lehden julkaisemien tietojen mukaan virasto sai käyttöönsä uutta teknologiaa, jonka avulla salausten purku kehittyi merkittävästi. Tällainen kyvykkyys vaarantaa yksityisyyden suojan erityisesti silloin, kun käyttäjät eivät ole tietoisia käyttämänsä teknologian suojaustasosta.Supertietokoneiden rooli salausten purkamisessaSalausteknologian murtaminen vaatii valtavaa laskentatehoa. NSA:lla oli käytössään vuosina 2004–2010 maailman tehokkain tietokone Oak Ridgen kansallisen laboratorion Jaguar, joka saavutti 1,75 petaflopin laskentanopeuden eli 1 750 biljoonaa laskutoimitusta sekunnissa. Näin suuret resurssit mahdollistavat esimerkiksi julkisen avaimen kryptografian (esim. RSA) hyökkäysten kokeilemisen suuremmassa mittakaavassa kuin mihin tavanomaiset supertietokoneet pystyvät.Vuonna 2010 Kiina otti supertietokonekehityksessä johtopaikan, kun sen Tianjinissa sijaitseva Tianhe-1A nousi maailman nopeimmaksi tietokoneeksi. Sen suorituskyky ylsi 2,507 petaflopsiin, ja teoreettinen maksimi oli jopa 4,7 petaflopia sekunnissa.Kyseinen tietokone toteutettiin klusteroimalla tuhansia palvelimia, ja sen laskentateho vastasi arviolta 175 000 tavallista kannettavaa tietokonetta. Tianhe-1A:n kehitystyössä hyödynnettiin yhdysvaltalaisten Intelin ja Nvidian valmistamia prosessoreita. Konetta käytettiin mm. puolustushallinnon, opetusministeriön ja biotieteiden tutkimuksessa.Salausmenetelmän valintaSalausmenetelmän valintaan liittyy aina tasapainottelua turvallisuuden, käytettävyyden ja resurssien välillä. Yhtä oikeaa ratkaisua ei ole olemassa. Turvallisuus tulee suhteuttaa uhkiin ja tilanteen vaatimuksiin.Suunnittelussa on muistettava, ettei mikään teknologia tarjoa täydellistä suojaa. Paras puolustus rakentuu huolellisesta arvioinnista, ajantasaisista järjestelmistä ja tietoturvatietoisuudesta.Salaustekniikan valinta ei ole vain tekninen päätös, vaan se vaatii huolellista arviointia suojaustarpeiden, uhkakuvien ja käytettävien resurssien osalta. Oikea salausratkaisu riippuu ennen kaikkea lainsäädännöstä ja siitä, ketä vastaan suojausta tarvitaan ja kuinka voimakkaiksi hyökkääjät oletetaan.Uhkakuvien realistinen arviointiTurvallisuuden mitoittamisen ymmärtäminen on tärkeää liiketoimintaprosessien joustavuuden, kustannusten hallinnan ja tietojen salassapidon kannalta. Ensimmäinen askel on tunnistaa mahdolliset uhkatoimijat.Onko suojattavana oleva tieto esimerkiksi yrityksen liiketoimintakriittistä aineistoa, valtionhallinnon salassa pidettävää tietoa vai viestintää? Vahva turvallisuus on tarpeen, jos tietoon kohdistuu lakisääteisiä velvoitteita, valtiollisten toimijoiden kiinnostus tai suojautuminen rikollisuutta vastaan.Näissä tapauksissa kaupalliset salausohjelmistot eivät aina ole paras vaihtoehto, sillä niiden valmistajat saattavat tahallisesti jättää takaovia tai luovuttaa purkuavaimia viranomaisille. Joissain maissa purkuavaimet ovat suoraan viranomaisten hallussa, ja osa purkuohjelmista on jopa julkisesti saatavilla.Sen sijaan tavanomaisiin kaupallisiin käyttötarkoituksiin, kuten sähköpostin suojaamiseen tai yrityksen sisäiseen tiedonsiirtoon, useimmat yleisesti käytetyt ohjelmistot ovat riittäviä.Tietoturvayhteistyön kaksiteräinen miekkaValtiollisten toimijoiden kyvykkyydet eivät rajoitu vain omaan toimintaan. Monien valtioiden tiedustelupalvelut tekevät keskenään yhteistyötä, erityisesti ns. "Five Eyes" -verkoston sisällä. Tämä tarkoittaa, että vaikka tieto liikkuisi vain ystävällismielisten maiden välillä, se ei ole välttämättä turvassa koodinmurtamiselta. Jos tieto on todella arkaluonteista, sitä ei tule lainkaan käsitellä julkisessa verkossa.Yhdysvalloissa säädettiin jo vuonna 1994 laki, joka sallii viranomaisten pääsyn faksi-, puhelin- ja dataliikenteeseen. Suomessa poliisilla on samankaltaiset valtuudet. Viranomaiset voivat saada pääsyn puhelinliikenteeseen suoraan operaattorin kautta, ja tietyt puhelinnumerot ovat jatkuvassa seurannassa. Tiedustelupalvelut ovat erityisen kiinnostuneita kontakteista ulkomaisiin lähetystöihin tai tiedusteluelimiin.Valintaperusteet salausmenetelmälleSalausmenetelmän valinta tulee aina tehdä tapauskohtaisesti. Vaikka vahva salaus on teknisesti helposti saatavilla eikä merkittävästi kalliimpi kuin heikko salaus, sen käyttöön liittyy usein organisatorisia tai käytännön haasteita. Tärkeimmät arviointiperusteet ovat seuraavat:

Informaation elinkaariKuinka kauan tiedon täytyy pysyä salassa? Jos tietoa tulee suojata vuosia tai vuosikymmeniä, on käytettävä menetelmiä, jotka kestävät myös tulevaisuuden laskentatehon kasvun. Lyhytaikaisessa käytössä nopeammat ja kevyemmät salausmenetelmät voivat riittää.Tietovuodon seurauksetTietoa on syytä salata vain silloin, kun sen paljastuminen aiheuttaisi merkittäviä seuraamuksia, kuten juridisia, taloudellisia tai turvallisuuspoliittisia. Salaus on suojautumiskeino, mutta turva ei ole koskaan täydellinen. Mahdollisten riskien vakavuus määrittelee, kuinka pitkälle suojauksessa kannattaa mennä.Informaation käsittelymuodotTietoa käsitellään eri muodoissa: digitaalisesti, paperilla, muistissa tai audiovisuaalisessa muodossa. Salausratkaisun on katettava kaikki prosessit, joissa tieto on altistettuna. Käsittelymuoto määrää, käytetäänkö ohjelmistoja, laitteistoja vai näiden yhdistelmiä.TiedonsiirtotarpeetJos tiedonsiirto ulottuu julkisen verkon yli, salauksen merkitys korostuu. On tärkeää erottaa linjasalaus ja sanomasalaus. Linjasalauksessa tieto on purettavissa selväkielisenä solmupisteissä, mikä voi aiheuttaa haavoittuvuuksia. Sanomasalaus taas säilyttää salauksen koko siirtomatkan ajan.Salattavan aineiston määräSalaustavan valintaan vaikuttaa myös tiedon määrä. Pitkän aineiston salaamiseen tarvitaan yleensä nopeita menetelmiä, kuten symmetristä salausta. Julkisen avaimen menetelmät sopivat parhaiten lyhyiden viestien turvalliseen välitykseen.

Avainavaruus ja avainten generointiSalausmenetelmän turvallisuus riippuu merkittävästi avainavaruuden koosta ja laadusta. Avainavaruus tarkoittaa kaikkia mahdollisia avaimia, joita algoritmi voi käyttää. Hyvä salausmenetelmä varmistaa, että avainavaruus on riittävän laaja, eikä siinä ole helposti arvattavia tai heikkoja avaimia.Esimerkiksi Caesar-salauksessa avain 0 on heikko, koska se ei muuta viestiä lainkaan. Tällainen avain tuottaa aina alkuperäisen, selväkielisen viestin, jolloin salaus on hyödytön.Turvallisessa salauksessa pieni muutos joko avaimessa tai alkuperäisessä viestissä muuttaa merkittävästi koko salaustulosta. Salaustuloksessa ei saa esiintyä selviä kaavoja tai toistuvia osia, jotka voisivat paljastaa viestin rakennetta. Lisäksi salaustekstin merkkien tulee jakautua mahdollisimman satunnaisesti.Avaimen murtaminen talkoovoiminVuonna 1997 RSA Data Security järjesti kilpailun, jossa tarjottiin 10 000 dollarin palkkio 56-bittisellä avaimella salatun viestin murtamisesta. Murto tapahtui neljässä kuukaudessa, ja siihen osallistui 14 000 tietokonetta eri puolilta maailmaa.Laitteiden laskentateho ylsi seitsemään miljardiin avaintarkistukseen sekunnissa. Lopulta kun viidennes noin 72 biljoonasta mahdollisesta avaimesta oli tarkistettu, oikea avain löytyi. Selväkielinen viesti kuului:"Hyvä sanomien salaus tekee koko maailmasta turvallisemman paikan elää."Tätä DES-algoritmia käytettiin tuohon aikaan laajalti mm. rahoituslaitoksissa, mutta tapahtuma osoitti sen haavoittuvuuden. Kilpailu toimi vahvana osoituksena siitä, että 56-bittinen DES oli käytännössä liian heikko. Havainto johti siihen, että ryhdyttiin suosimaan turvallisempia vaihtoehtoja, kuten Triple DES (3DES) ja myöhemmin AES (Advanced Encryption Standard), joka valittiin uudeksi salausstandardiksi vuonna 2001.Keskeiset käsitteet

KryptografiaTieteenala, joka kehittää ja tutkii salausmenetelmiä.KryptoanalyysiTutkii ja kehittää menetelmiä salauksien purkamiseen.KryptologiaYhdistää kryptografian ja kryptoanalyysin.KryptosysteemiJärjestelmä, jolla selväkielinen viesti muutetaan salattuun muotoon ja takaisin.SalausalgoritmiMäärittelee, miten salaus ja purku suoritetaan vaiheittain.

Korvausmenetelmät

Yksinkertainen korvausmenetelmäJokainen merkki korvataan toisella merkillä kiinteän korvausaakkoston mukaan. Helppo murtaa.Homofoninen menetelmäYksi merkki voidaan korvata usealla eri merkillä, mikä lisää satunnaisuutta.Moniaakkostoinen menetelmäUseita korvausaakkostoja käytetään vuorotellen, esim. Alberti ja Vigenère. Korvausaakkosto tarkoittaa aakkosriviä, jossa normaaleille aakkosille on annettu uudet, järjestyksestä poikkeavat vastineet.

- Alberti (1400-luvulta) oli ensimmäinen tunnettu järjestelmä, jossa käytettiin kahta tai useampaa korvausaakkostoa. Salaaja vaihtoi levyä pyörittämällä käytettävää aakkostoa viestin keskellä.

- Vigenère (1500-luvulta) käytti avainsanaa, jonka mukaan valitaan, mitä aakkostoa käytetään missäkin kohden. Jokainen avainsanan kirjain viittaa eri Caesar-siirtoon, eli käytännössä eri korvausaakkostoon.

Polygramminen menetelmäUseita merkkejä käsitellään kerralla, kuten Playfairin salauksessa, jossa käytetään matriisia.Tritheimin taulukkoKäyttää taulukkoa, jonka rivit muodostuvat toistuvasta aakkoston kierrätyksestä. Salaus perustuu avainsanan ja viestin merkkien yhdistelmään.Sifferi-menetelmäDiplomaattipostissa käytetty tapa, jossa viestin merkit joko korvataan tai järjestetään uudelleen avaimen avulla.SekoitusmenetelmätSelväkielinen viesti jaetaan ryhmiin, jotka järjestetään uudelleen avaimen mukaan. Tyypillisesti viesti kirjoitetaan taulukkoon vaakasuoraan ja luetaan salattu viesti pystysuunnassa sarakkeittain.Salausalgoritmien päätyypitSymmetriset menetelmät (salaisen avaimen salaus)Käytetään samaa avainta salaamiseen ja purkuun. Nopea ja soveltuu datan salaukseen siirron tai tallennuksen aikana. Avaimen tulee olla vähintään 90-bittinen.Esimerkkejä:

- Caesar

- DES (Data Encryption Standard)

- IDEA

- Blowfish

- FEAL

- Safer

Esimerkiksi DES, jossa on 56-bittinen avain ja 72 biljoonaa vaihtoehtoa. Tätä pidetään riittämättömänä, koska murtaminen kestää vain tunteja nykylaitteilla.

Epäsymmetriset menetelmät (julkisen avaimen salaus)Käyttää kahta avainta, julkista ja salaista. Salaus tehdään yhdellä ja purku toisella avaimella. Hitaampi, mutta turvallinen esimerkiksi allekirjoituksiin ja avainten jakamiseen. Avaimen pituuden tulee olla vähintään 1024 bittiä.Tunnettuja menetelmiä:

- RSA

- DSS

- MD5 (tarkistussumma, ei varsinaisesti salaus)

- El Gamal

- Rabin

- LUC

- Merkle-Hellman

RSA on kehitetty 1978. Se käyttää suurten lukujen modulo-operaatioita. Esimerkiksi 512-bittinen RSA-avain on mahdollista nykylaitteilla murtaa. Turvallinen RSA-avain on vähintään 1024–2048 bittiä.

Hybridimenetelmät

Hybridimenetelmät yhdistävät symmetrisen ja epäsymmetrisen menetelmän. Varsinainen data salataan symmetrisesti (esim. DES), ja käytetty avain salataan epäsymmetrisesti (esim. RSA) vastaanottajan julkisella avaimella. Turvallinen ja tehokas malli tiedonsiirtoon.PKI Julkisen avaimen infrastruktuuriPKI (Public Key Infrastructure) on järjestelmä, joka tukee turvallista sähköistä asiointia. Se tarjoaa:

- vahvan tunnistamisen

- digitaalisen allekirjoituksen

- tapahtumien kiistämättömyyden

- tiedon eheyden

- vahvan salauksen

PKI perustuu avainpareihin ja varmenteisiin, joiden hallinta perustuu X.509-standardeihin. Käyttäjän julkinen avain on tallennettu luotettavan osapuolen hallinnoimaan hakemistoon. Suomessa PKI näkyy mm. kansalaisvarmenteissa ja sähköisessä tunnistautumisessa.

Salauslaitteita

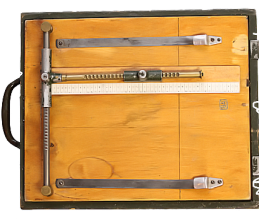

MatolaatikkoKuvassa vasemmalla Puolustusvoimien matolaatikko M/42. Tukevarakenteisen laatikon kannessa on akseliin kiinnitetty salausviivoitin, jota käytettiin yhdessä Tritheimin taulukkoon perustuvan, vaihdettavan kirjaintaulukon kanssa (korvausmenetelmä). Kuvan laatikosta puuttuu itse kirjaintaulukko. Laatikon sisällä säilytettiin kirjaintaulukoita, paperia, kyniä ja muita toimistotarvikkeita.Nimensä laite sai puisesta, harmaaksi maalatusta kotelosta, joka muistutti kalastajien käyttämää matolaatikkoa. Matolaatikoita valmisti Päämajan viestiosasto vuonna 1942.Matolaatikolla salatut viestit pysyivät purkamatta koko toisen maailmansodan ajan. 1940-luvun lopulla Liittoutuneiden valvontakomissio vaati laitteen haltuunsa tutkiakseen sen toimintaperiaatetta. Komission jäsenet yllättyivät siitä, kuinka yksinkertainen laitteiston toteutus oli, vaikka sen salausta ei ollut onnistuttu murtamaan. (Lähde: museomilitaria.fi)SalauskiekkoToisen maailmansodan aikana Suomen Puolustusvoimat käytti salakirjoituksessa moniaakkosellista korvausmenetelmää. Aakkosto sisälsi 26 satunnaisesti järjestettyä merkkiä useissa eri riveissä. Menetelmän pohjalta kehitettiin kenttäolosuhteisiin soveltuva salakirjoituslevy, jonka ulkokehällä oli selväkieliset merkit ja sisäkehillä salatut vastinmerkit. Lähetetty sanoma sisälsi tiedon käytetystä lähtöasennosta. Viesti purettiin asettamalla kiekko oikeaan lähtöasentoon.EnigmaEnigma on salakirjoituslaite, jonka nimi pohjautuu kreikan sanaan ainigma = arvoitus. Hollantilainen H.A. Koch patentoi laitteen perusidean vuonna 1919, ja vuonna 1923 saksalainen Arthur Scherbius kehitti siitä version nimeltä Enigma. Saksan merivoimat otti laitteen käyttöön 1926, myöhemmin myös maavoimat (1928) ja ilmavoimat (1935).Toisen maailmansodan aikana Enigmaa käytettiin laajalti. Lopulta matemaatikko Alan Turingin johtama ryhmä onnistui murtamaan Enigman salauksen. Salauksen ratkaisu oli eräs keskeinen tekijä liittoutuneiden voitolle.Sodan jälkeen Turing joutui vainotuksi homoseksuaalisuutensa vuoksi ja tuomittiin kemialliseen kastraatioon. Hän kuoli 1954, vain 41-vuotiaana. Vuonna 2009 Britannian pääministeri Gordon Brown esitti julkisen anteeksipyynnön viranomaisten epäinhimillisestä kohtelusta.Converter M-209 (Hagelin-laite)Ruotsalainen Boris Hagelin kehitti kuuteen koodipyörään perustuvan, kenttäkäyttöön soveltuvan salauslaitteen, joka tulosti salaustekstin nauhalle. Vuonna 1940 Hagelin matkusti Yhdysvaltoihin mukanaan kaksi valmista laitetta ja piirustukset. USA:n puolustusvoimat valmisti M-209-tyyppistä laitetta noin 140 000 kappaletta. Myös Italian merivoimat ja Ranska ottivat sen käyttöön.Hagelin-laite ja NSASveitsiläinen Crypto AG valmisti Hagelinin pohjalta erilaisia salauslaitteita, joita myytiin erityisesti kolmansille maille kuten Egyptille. Näissä laitteissa oli seitsemän pyörivää koodipyörää. Ennen viestin salausta valssit asetettiin päivän asetusten mukaan. Mikäli asennot saatiin selville, salaus voitiin murtaa laitteen ääntä salakuuntelemalla.Suomen ulkoministeriö käytti Hagelin C-38 -tyypin laitetta. NSA onnistui purkamaan tällä laitteella lähetettyjä diplomaattiviestejä. NSA:n agentit asensivat Crypto AG:n valmistamiin laitteisiin takaportteja, yhtiön johdon tietäen. Tämä mahdollisti useiden maiden viestiliikenteen salakuuntelun. On todennäköistä, että NSA tarjosi vastapalveluksia vastineeksi.Aroflex salauslaitePhilips kehitti Alankomaissa 1970-luvun lopulla Aroflex nimisen salauslaitteen. SECAN arviointivirasto hyväksyi laitteen käytettäväksi Naton sisällä. NATO salli useiden maiden käyttää Aroflexiä myös sisäiseen viestintään, mutta se ei sallinut laitteen kaupallista myyntiä. Jatkokäyttöä varten Aroflexistä kehitettiin kaksi heikennettyä versiota. Aroflex-laitteesta kehitettiin kaupallinen versio T1000CA heikennetyllä kryptoalgoritmilla. Laitteen epävirallinen nimi oli Beroflex.Alankomaiden TIVC teki yhteistyötä Philipsin kanssa Aroflexin salausalgoritmin suunnittelussa. Molemmat osapuolet tekivät oman ehdotuksensa Aroflexin heikennetyksi versioksi. TIVC:n ehdotus valittiin, koska se sisälsi vähiten muutoksia olemassa olevaan Aroflexiin. Silti salakoodausten useiden binääri lineaaristen yhtälöjärjestelmien murtaminen oli mahdollista.TIVC:n toimeksiannosta Philipsin tutkimusosasto (Natlab) suunnitteli erillisen sirun, joka pystyi ratkaisemaan yhtälöt noin 40 minuutissa. Siru liitettiin erikoiskäyttöön tarkoitettuihin Beroflex salauksenpurkulaitteisiin, joita myytiin Yhdysvaltoihin ja Maximatorin kumppaneille.TIVC:n ratkaisu perustui binääristen lineaaristen yhtälöjärjestelmien ratkaisemiseen. Yhtälöitä oli yhteensä 2²⁴ kappaletta, ja jokainen järjestelmä sisälsi 150 yhtälöä ja noin 110 muuttujaa. Ratkaisumenetelmänä käytettiin Gaussin eliminaatiota, joka on lineaarialgebran algoritmi matriisimuotoisten yhtälöryhmien ratkaisemiseen.Kukin järjestelmä esitettiin matriisina, jossa oli 150 riviä ja 110 saraketta. Gaussin eliminaation avulla tämä voitiin pelkistää muotoon, jossa saadaan diagonaalimatriisi kokoluokkaa 110 × 110. Tähän tarkoitukseen kehitettiin erikoissiru, joka pystyi käsittelemään 14 × 14 -kokoisia matriisilohkoja. Täyden 112 × 112 diagonaalimatriisin muodostaminen edellyttää 36 käsittelysykliä, mikä perustuu laskentaan 8 + 7 + … + 1 = 36.Yksi yhtälöjärjestelmä voitiin näin ratkaista 150 kellojaksossa. Kun sirun kellotaajuus oli 1 MHz, kokonaisaika kaikkien 2²⁴ järjestelmän ratkaisemiseen oli enintään:Tämä vastaa hyvin arvioitua suorituskykyä Beroflex-laitteistolla.Aroflexia muutettiin myös toisella tavalla Turkkia varten. Turkki oli ostanut (suojattuja) Aroflex-laitteita kommunikointia varten Nato-kumppaneidensa kanssa. Sisäisessä viestinnässään Turkki oli käyttänyt ranskalaisen valmistajan Sagemin salauslaitteita. Sagemin salauslaitteissa käytettiin one-time-pad (OTP) -tekniikkaa, joka on periaatteessa murtamaton, jos samoja salausavaimia ei käytetä uudelleen.Turkki kuitenkin käytti keystream-nauhoja uudelleen tavalla, jossa täyden kierroksen jälkeen, nauhaa pyöritettiin useita kertoja edellisestä aloituskohdasta. Virhe oli kohtalokas. Viestit paljastuivat useille ulkopuolisille salaviestien sieppaajille mukaan lukien TIVC.Turkki halusi ostaa Crypto AG:n uusia laitteita, Yhdysvallat ja Saksa olivat erimielisiä pitäisikö Turkille myydä heikennettyjä salauslaitteita vai ei. Saksa pyrki suojelemaan Turkin etua Yhdysvaltojen vastustaessa. Yhdysvallat päätti edetä toista reittiä ja pyysi kehittämään Aroflexin erikoisversion Turkkia varten. Philips noudatti pyyntöä.Asia pidettiin salassa useiden vuosien ajan TIVC:n koodinmurtajilta. Maximator-allianssiin kuuluva TIVC närkästyi kumppaneilleen tuntemattoman salatekstin yllättävästä ilmaantumisessa Turkista ja saatuaan tietää Yhdysvaltojen osallisuudesta asiaan. Lähde: (Jacobs, B. (2020). Maximator: Eurooppa viestii tiedusteluyhteistyöstä hollantilaisesta näkökulmasta. Tiedustelu ja kansallinen turvallisuus, 35 (5), 659–668. https://doi.org/10.1080/02684527.2020.1743538)Muita salausmenetelmiä

Puheen sekoittaja (Scrambler)Laite, jossa on sekoitus- ja purkutoiminnot. Ääni jaetaan eri taajuusalueille ja muokataan algoritmin mukaan. Vastaanottajalla on oltava yhteensopiva laite.Analoginen sekoitusPuhekaista jaetaan osiin, joita sekoitetaan satunnaisesti. Myös puhespektri voidaan kääntää ylösalaisin.Digitaalinen sekoitusPuhe digitalisoidaan, ja bittivirta sekoitetaan salausalgoritmilla.RasterointimenetelmätNykyaikainen tulostustekniikka mahdollistaa tiedon salaamisen rasteroinnin avulla, jolloin sisältö on piilotettu kuvalliseen esitykseen.Näkymätön musteViesti kirjoitetaan erikoisväriaineella, joka näkyy vain kemiallisen tai lämpökäsittelyn jälkeen. Britit kehittivät myös radioaktiivisuuteen perustuvan kehitysmenetelmän.MikropisteNoin 1 mm kokoinen valokuvattu informaatio, joka voidaan piilottaa esim. kellotauluun, postimerkkiin tai paperin taitokseen. Luettavissa mikroskoopilla.SalamerkkivastineetTietty merkki vastaa ennalta sovittua merkitystä, jolloin vain viestin vastaanottaja voi purkaa salauksen. Esimerkiksi sääraportti voi toimia peiteviestinä. Esimekiksi "Itätuulta ja sadetta...". Viesti Pearl Harborin hyökkäyksestä japanilaisille diplomaateille tai "Romeo halaa Juliaa". BBC:n radioviesti Ranskan vastarintaliikkeelle, joka tarkoitti, että varustepudotus tulossa.