Rekrytointijärjestelmä

Yritysturvallisuus > Henkilöstöturvallisuus

Korkean suojaustason rekrytointijärjestelmä

Digitalisoituneet rekrytointiprosessit ovat muuttaneet merkittävästi tapaa, jolla organisaatiot keräävät ja käsittelevät henkilötietoja. Samalla ne ovat lisänneet riskejä, jotka liittyvät tietovuotoihin, väärinkäyttöön ja tiedon hallitsemattomaan leviämiseen.

Erityisesti korkean turvallisuustason organisaatioissa rekrytointi ei ole pelkästään hallinnollinen prosessi, vaan myös potentiaalinen tiedustelun kohde.

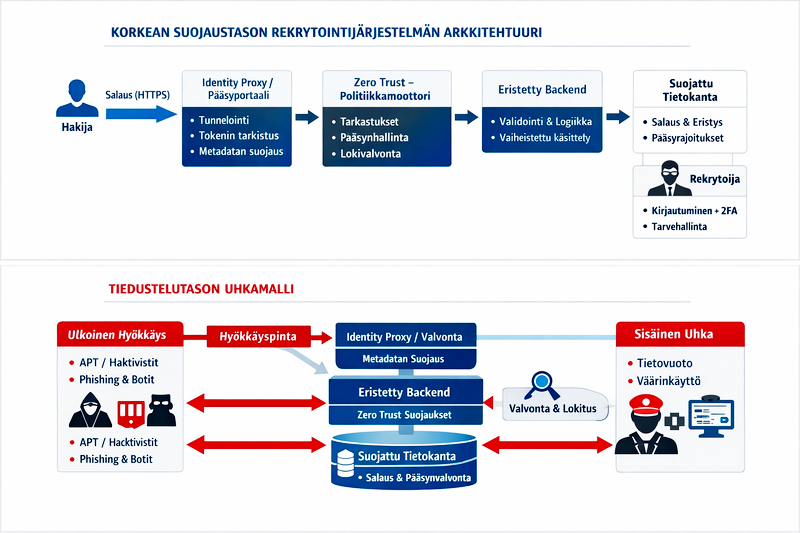

Näissä tapauksissa järjestelmän suunnittelu perustuu korotettuun uhkamalliin, jossa oletetaan tapahtuvan kohdennettuja, pitkäkestoisia ja resursoituja hyökkäyksiä.

Tämä tarkoittaa, että järjestelmän turvallisuutta ei tarkastella vain yleisiä uhkia vastaan, vaan myös tilanteissa, joissa hyökkääjällä on käytössään merkittäviä teknisiä ja organisatorisia resursseja.

Tällaisessa uhkamallissa hyökkääjä voi pyrkiä järjestelmään useiden eri reittien kautta, käyttää pitkän aikavälin strategioita sekä yhdistää teknisiä ja ei-teknisiä keinoja.

Hyökkäykset voivat kohdistua yhtä lailla teknisiin haavoittuvuuksiin, käyttäjiin, metatietoon tai järjestelmän toimintamalleihin.

Korkean turvallisuustason ympäristössä perinteiset sähköpostipohjaiset hakumenettelyt ja liitetiedostojen käyttö muodostavat merkittävän riskin. Ne hajauttavat tietoa useisiin järjestelmiin, lisäävät inhimillisten virheiden mahdollisuutta ja altistavat tiedot sekä sisäisille että ulkoisille uhille.

Näiden haasteiden ratkaisemiseksi tarvitaan dedikoitu rekrytointijärjestelmä, joka on suunniteltu alusta alkaen korkean suojaustason vaatimuksiin.

Palvelinlähtöinen ja suljettu arkkitehtuuriKorkean suojaustason rekrytointijärjestelmän ydin on palvelinlähtöinen arkkitehtuuri, jossa kaikki kriittinen käsittely tapahtuu kontrolloidussa ympäristössä. Hakijan selain toimii ainoastaan käyttöliittymänä, eikä siihen luoteta turvallisuuden kannalta. Kaikki tiedot:

- syötetään selaimen kautta

- käsitellään backendissä

- tallennetaan suojattuun tietokantaan

Ulkoisten liitteiden, kuten CV-tiedostojen, kuvien tai muiden materiaalien kieltäminen on keskeinen osa mallia. Tämä estää haitallisen sisällön tuomisen järjestelmään ja varmistaa, että kaikki data on rakenteista ja kontrolloitua.Tiedustelukontekstin erityisvaatimuksetTiedusteluympäristössä uhkamalli on merkittävästi laajempi kuin perinteisessä rekrytoinnissa. Hyökkääjät voivat olla pitkäjänteisiä, resursoituja ja kohdennettuja. Tämä tarkoittaa, että suojattavana ei ole pelkästään data, vaan myös:

- rekrytoinnin rakenne

- haettavat roolit

- hakijoiden käyttäytyminen

Erityisen tärkeäksi nousee metadatan suojaus. Vaikka itse sisältö olisi salattu, esimerkiksi IP-osoitteet, aikaleimat ja käyttömallit voivat paljastaa kriittistä tietoa.Ulkoinen rajapinta on järjestelmän etuoviKaikki alkaa järjestelmän ulkoisesta rajapinnasta, jota voi ajatella eräänlaisena etuovena. Sen kautta hakija ottaa yhteyden järjestelmään. Tämä kerros vastaanottaa yhteyden, varmistaa että se on turvallinen ja suodattaa pois haitallisen liikenteen.Keskeinen teknologia tässä on HTTPS, eli salattu verkkoyhteys. Se varmistaa, ettei ulkopuolinen voi lukea hakijan lähettämiä tietoja siirron aikana. Lisäksi käytetään niin sanottua välityspalvelinta (reverse proxy), joka toimii käyttäjän ja varsinaisen järjestelmän välissä. Sen tehtävä on piilottaa järjestelmän sisäiset osat ja estää suora pääsy niihin.Usein mukana on myös CDN-verkko, joka sekä nopeuttaa että suojaa liikennettä. Yksinkertaistettuna tämä kerros toimii suojamuurina järjestelmän ja internetin välillä.Tunnistaminen ja pääsynhallintaSeuraavaksi järjestelmä tarkistaa, kuka käyttäjä on ja mitä hän saa tehdä. Tätä kutsutaan tunnistamiseksi ja pääsynhallinnaksi.Tunnistaminen (authentication) tarkoittaa käyttäjän henkilöllisyyden varmistamista, esimerkiksi kirjautumisen avulla. Tämän jälkeen valtuutus (authorization) määrittää, mihin tietoihin käyttäjällä on oikeus.Usein käytetään kaksivaiheista tunnistautumista (2FA tai MFA), jossa kirjautuminen vaatii kaksi erillistä varmistusta, kuten salasanan ja kertakäyttökoodin.Taustalla toimii niin sanottu Zero Trust -periaate. Sen mukaan mitään käyttäjää tai laitetta ei pidetä automaattisesti luotettavana. Sen sijaan jokainen pyyntö tarkistetaan erikseen. Tämä vähentää merkittävästi väärinkäytön riskiä ja varmistaa, että vain oikeat henkilöt pääsevät käsiksi tietoihin.Metadatan suojaus tarkoittaa näkymättömien tietojen hallintaaKaikki tieto ei ole suoraan näkyvää sisältöä. Järjestelmä käsittelee myös metatietoa, eli tietoa tiedosta. Esimerkiksi käyttäjän IP-osoite kertoo, mistä verkosta yhteys tulee ja aikaleima kertoo, milloin jokin operaatio tapahtui.Tällainen tieto voi paljastaa yllättävän paljon, minkä vuoksi sitä on suojattava. Tässä hyödynnetään operatiivisen turvallisuuden periaatteita, joita kutsutaan lyhyesti OPSECiksi (Operational Security).Operatiivinen turvallisuus on välttämätön osa korkean suojaustason rekrytointijärjestelmää tiedustelukontekstissa. Se laajentaa turvallisuuden näkökulman teknisestä suojauksesta koko järjestelmän toimintaan ja viestintään.Kun OPSEC-periaatteet toteutetaan yhdessä teknisten suojausratkaisujen kanssa, voidaan rakentaa järjestelmä, joka ei ainoastaan suojaa tietoa, vaan myös estää sen epäsuoran paljastumisen.Käytännössä tämä tarkoittaa esimerkiksi sitä, että tietoja anonymisoidaan tai pseudonymisoidaan, eli niitä muokataan siten, ettei niitä voi helposti yhdistää yksittäiseen henkilöön. Näin suojataan käyttäjiä myös sellaisilta riskeiltä, joita he eivät itse näe.Metadatan suojaus on keskeinen osa korkean suojaustason rekrytointijärjestelmää. Se perustuu kolmeen pääperiaatteeseen:

- kerätään vain välttämätön tieto

- poistetaan tai muokataan tunnistettavuus

- rajoitetaan pääsy tietoihin

Kun nämä toteutetaan oikein, järjestelmä suojaa käyttäjiä myös sellaisilta riskeiltä, joita ei suoraan näe. Tämä on erityisen tärkeää ympäristöissä, joissa pienikin tietovuoto voi johtaa merkittäviin seurauksiin.Rekrytointijärjestelmä käsittelee kahta erilaista tietoa, varsinaista sisältöä ja metatietoa. Sisältö on esimerkiksi hakijan antamat tiedot, kuten nimi tai osaaminen. Metadata puolestaan on tietoa siitä, miten ja milloin järjestelmää käytetään. Metadataa ovat esimerkiksi:

- IP-osoite (mistä yhteys tulee)

- aikaleima (milloin toiminto tapahtuu)

- istuntotunniste (session ID)

- laitteen tai selaimen tiedot

Korkean turvallisuustason ympäristössä metadatan suojaus on yhtä tärkeää kuin itse tietojen suojaaminen. Vaikka metadata ei suoraan sisällä henkilötietoja, se voi paljastaa paljon. Yhdistämällä eri metatietoja voidaan tunnistaa käyttäjiä, seurata heidän toimintaansa tai päätellä organisaation toimintatapoja.

Metadatan suojauksen perusperiaateMetadatan suojaus perustuu yksinkertaiseen periaatteeseen, metadataa kerätään mahdollisimman vähän, säilytetään mahdollisimman lyhyen aikaa ja estetään tunnistaminen. Tämä tarkoittaa käytännössä kolmea asiaa:

- tarpeettomia tietoja ei kerätä

- kerätty tieto muokataan vähemmän tunnistettavaksi

- pääsy tietoihin rajoitetaan tiukasti

IP-osoitteiden käsittelyIP-osoite on yksi tärkeimmistä metatiedoista, koska se voi paljastaa käyttäjän sijainnin tai organisaation. IP-osoitteita ei tule tallentaa sellaisenaan. Sen sijaan niitä:

- anonymisoidaan (esimerkiksi poistamalla tarkkuutta)

- tai muutetaan tunnisteiksi, joita ei voi suoraan yhdistää käyttäjään

Toteutuksessa järjestelmä käyttää välityskerrosta, jolloin varsinainen järjestelmä ei koskaan näe käyttäjän todellista IP-osoitetta.Lokien hallinta ja minimointiLokit ovat järjestelmän tapahtumakirjanpito. Ne ovat välttämättömiä turvallisuuden kannalta, mutta samalla ne voivat sisältää paljon metatietoa. Siksi:

- lokeihin tallennetaan vain välttämätön tieto

- tunnistettavat tiedot korvataan pseudonyymeillä tunnisteilla

- lokit säilytetään erillään varsinaisesta datasta

Lisäksi lokien käyttöä valvotaan tarkasti, ja kaikki lokien katselut kirjataan.Aikaleimojen rajoittaminenTarkat aikaleimat voivat paljastaa käyttäytymismalleja. Esimerkiksi toistuvat kirjautumisajat voivat kertoa paljon yksittäisestä henkilöstä. Tämän vuoksi aikaleimoja voidaan:

- pyöristää (esim. 5–15 minuutin tarkkuuteen)

- tai tallentaa vain tarvittavalla tarkkuudella

Näin estetään tarkka profilointi ilman, että järjestelmän toimivuus kärsii.Istuntojen ja tunnisteiden suojausJärjestelmä käyttää istuntoja (sessioita) käyttäjän toiminnan hallintaan. Turvallisessa toteutuksessa:

- käytetään satunnaisia tunnisteita

- tunnisteet eivät sisällä henkilötietoja

- istunnot vanhenevat automaattisesti

Tämä estää tilanteet, joissa käyttäjä voitaisiin tunnistaa pelkän teknisen tunnisteen perusteella.Metadatan pseudonymisointiPseudonymisointi tarkoittaa, että tieto muutetaan muotoon, jossa sitä ei voi suoraan yhdistää henkilöön ilman lisätietoa. Esimerkiksi:

- käyttäjätunniste korvataan satunnaisella arvolla

- IP-osoite muunnetaan hajautusarvoksi (hash)

Tämä mahdollistaa järjestelmän toiminnan ja analytiikan ilman, että yksittäinen henkilö on tunnistettavissa.Liikenteen suojaus ja välityskerroksetKaikki liikenne suojataan salauksella (HTTPS), jotta ulkopuoliset eivät voi tarkastella tietoja siirron aikana. Lisäksi käytetään välityskerroksia, jotka:

- piilottavat järjestelmän sisäisen rakenteen

- estävät suoran yhteyden backend-järjestelmiin

- rajoittavat metadatan näkyvyyttä

Tämä vaikeuttaa sekä teknisiä hyökkäyksiä että liikenteen analysointia.Metadatan pääsynhallintaKaikilla järjestelmän käyttäjillä ei ole oikeutta nähdä metatietoja. Siksi:

- pääsy rajataan roolien mukaan

- käytetään “need-to-know” -periaatetta

- kaikki pääsy metatietoihin kirjataan

Tämä on erityisen tärkeää sisäisten uhkien hallinnassa.Metadatan säilytys ja poistaminenMetatietoa ei säilytetä pidempään kuin on tarpeen. Käytännössä:

- määritellään säilytysajat

- poistetaan tai anonymisoidaan vanha data

- minimoidaan pitkäaikainen seurattavuus

Metadatan suojaus tiedustelukontekstissaKorkean turvallisuustason ympäristössä metadatan suojaus ei koske vain yksittäisiä käyttäjiä, vaan myös koko järjestelmän toimintaa. Tämä tarkoittaa, että:

- rekrytointiprosessi ei saa paljastaa liikaa tietoa organisaation tarpeista

- käyttäjien toimintaa ei voi helposti profiloida

- järjestelmän käyttö ei paljasta kriittisiä toimintamalleja

Metadatan suojaus on näin osa laajempaa operatiivista turvallisuutta (OPSEC).Sovelluslogiikka on järjestelmän aivotVarsinainen käsittely tapahtuu taustajärjestelmässä eli backendissä. Tämä on järjestelmän “aivot”, jotka ottavat vastaan tiedot, tarkistavat ne ja ohjaavat koko rekrytointiprosessia.Backend huolehtii esimerkiksi siitä, että hakemuksessa annetut tiedot ovat oikeassa muodossa. Tätä kutsutaan validoinniksi. Se myös käsittelee hakemukset ja välittää tiedot eteenpäin järjestelmän muihin osiin.Eri osat kommunikoivat keskenään rajapintojen kautta, joita kutsutaan API:ksi (Application Programming Interface). Tärkeä periaate on, että mitään kriittistä käsittelyä ei tehdä käyttäjän omalla laitteella. Kaikki tapahtuu palvelimella, jossa ympäristö on hallittu ja suojattu.Palveluiden erottelu tarkoittaa kerroksellista turvallisuuttaJärjestelmä ei ole yksi yhtenäinen kokonaisuus, vaan se on jaettu useisiin pienempiin osiin. Tätä kutsutaan mikrosegmentoinniksi.Tavoitteena on estää tilanteet, joissa yhden osan ongelma leviää koko järjestelmään. Jos esimerkiksi yksi osa joutuu hyökkäyksen kohteeksi, muut osat pysyvät silti suojattuina.Palveluiden välistä liikennettä hallitaan usein teknologialla, jota kutsutaan service meshiksi. Se varmistaa, että myös järjestelmän sisäinen liikenne on suojattua ja tarkasti kontrolloitua.Tietovarasto on järjestelmän holviKaikki hakemuksiin liittyvät tiedot tallennetaan tietokantaan. Tätä voidaan ajatella järjestelmän holvina.Tietokanta suojaa tietoja salauksen avulla. Salaus tarkoittaa, että tieto muutetaan muotoon, jota ei voi lukea ilman oikeaa avainta ja tieto on ulkopuolisen hallussa tulkintakelvotonta.Lisäksi käytetään erillisiä järjestelmiä salausavainten hallintaan (secrets management). Näin varmistetaan, että vaikka joku pääsisi käsiksi dataan, hän ei pysty lukemaan sitä ilman avaimia.Valvonta ja lokitus tarkoittaa mitä järjestelmässä tapahtuuTurvallinen järjestelmä ei ainoastaan suojaa itseään, vaan myös seuraa jatkuvasti omaa toimintaansa. Tätä varten käytetään valvontaa ja lokitusta.Lokitus tarkoittaa, että kaikki tärkeät tapahtumat tallennetaan, esimerkiksi kuka teki mitä ja milloin. Valvonta puolestaan seuraa järjestelmän tilaa reaaliaikaisesti.Edistyneemmissä ratkaisuissa käytetään SIEM-järjestelmiä (Security Information and Event Management), jotka analysoivat tapahtumia ja tunnistavat poikkeavaa käyttäytymistä automaattisesti. Tämä mahdollistaa nopean reagoinnin mahdollisiin uhkiin.Lisäturvamekanismit ovat viimeinen suojakerrosJärjestelmässä on myös joukko lisäsuojauksia, jotka estävät yleisiä hyökkäyksiä. Esimerkiksi CSRF-suojaus (Cross-Site Request Forgery) estää tilanteet, joissa käyttäjä huijataan tekemään toimintoja tietämättään. Syötteiden puhdistus (input sanitointi) varmistaa, ettei käyttäjän syöttämä data sisällä haitallista koodia.Lisäksi voidaan rajoittaa, kuinka usein järjestelmää voi käyttää (rate limiting), ja käyttää verkkosovelluspalomuuria (WAF, Web Application Firewall), joka suodattaa haitallisen liikenteen ennen kuin se pääsee järjestelmään asti.YhteenvetoKorkean suojaustason rekrytointijärjestelmä rakentuu useista toisiaan tukevista kerroksista. Jokainen kerros lisää turvallisuutta omalla tavallaan:

- ulkoinen rajapinta suojaa järjestelmää internetiltä

- tunnistaminen varmistaa käyttäjien oikeudet

- backend käsittelee tiedot turvallisesti

- tietokanta säilyttää tiedot suojattuna

- valvonta havaitsee poikkeamat

Rekrytointiprosessin operatiivinen suojausTiedustelukontekstissa itse rekrytointiprosessi on myös suojattava. Tämä tarkoittaa, että järjestelmä ei saa paljastaa liikaa tietoa organisaation tarpeista. Käytännössä tämä tarkoittaa:

- geneerisiä rekrytointi-ilmoituksia

- vaiheittaista tiedon paljastamista

- kontrolloitua viestintää hakijoiden kanssa

Näin estetään ulkopuolisia päättelemästä organisaation toimintaan liittyviä kriittisiä yksityiskohtia.Kokonaisuus perustuu Zero Trust -periaatteeseen, jossa mitään käyttäjää, laitetta tai yhteyttä ei oleteta luotettavaksi ilman jatkuvaa tarkistusta. Näin voidaan rakentaa järjestelmä, joka suojaa sekä käyttäjiä että heidän tietojaan tehokkaasti myös vaativissa ympäristöissä.