USB-muistitikut

Yritysturvallisuus > Tietoturvallisuus

USB-muistitikut

USB (Universal Serial Bus) on yleisesti käytetty liitäntästandardi, jonka avulla erilaisia oheislaitteita, kuten tulostimia, skannereita, massamuistilaitteita, puhelimia ja kameroita voidaan kytkeä tietokoneeseen. Eräs käytetyimmistä USB-väylään liitettävistä massamuistilaitteista on muistitikku.

Muistitikun suosio perustuu sen moniin käytännön etuihin. Se on fyysisesti pieni, kevyt ja helposti mukana kuljetettava. Samalla se tarjoaa suuren tallennuskapasiteetin ja nopean tiedonsiirron, mikä tekee siitä erinomaisen työkalun tiedostojen siirtämiseen, varmuuskopiointiin ja asiakirjojen säilyttämiseen. Muistitikku on vakiintunut väline sekä työelämässä että yksityisessä käytössä.

Hyödyllisyydestään huolimatta muistitikkuun liittyy merkittäviä tietoturvahaasteita. Pieni koko tekee siitä helposti hukattavan tai varastettavan. Monet muistitikut eivät oletuksena sisällä minkäänlaista salausta. Ilman salausta tikun sisältö on vapaasti tarkasteltavissa, mikäli se joutuu vääriin käsiin. Jos tikulle on tallennettu arkaluonteista tietoa, kuten henkilötietoja, luottamuksellisia asiakirjoja tai yrityksen sisäistä tietoa, tietovuodon riski on suuri.

Lisäksi muistitikut voivat toimia haittaohjelmien levittäjinä. Ne saattavat sisältää viruksia, matoja tai vakoiluohjelmia, jotka aktivoituvat automaattisesti tikun liittämisen yhteydessä. Tämä on erityisen ongelmallista esimerkiksi julkisissa tietokoneympäristöissä. Yksi yleinen hyökkäystapa on "social engineering" -tekniikka, jossa hyökkääjä jättää tarkoituksella muistitikun näkyvälle paikalle toivoen, että joku poimii sen ja liittää sen uteliaisuuttaan tietokoneeseensa, käynnistäen näin haitallisen koodin.

Tehtävälista

Tekninen suojaus

- Käytetään vain salaavia muistitikkumalleja, esimerkiksi laitteistopohjainen AES-salaus.

- Varmistetaan, että USB-laitteiden laiteohjelmisto (firmware) ei ole muokattavissa.

- Asennetaan tietoturvaohjelmisto, joka skannaa myös USB-laitteet haittaohjelmien varalta.

- Rajoitetaan USB-porttien käyttöä, esimerkiksi käyttöjärjestelmäasetuksin tai hallintaohjelmalla.

- Otetaan käyttöön kirjautumista ja käyttöä valvovat ohjelmistot (USB-aktiviteetin lokeeraus).

USB-aktiviteetin lokeeraus eli lokitus tarkoittaa sitä, että tietokonejärjestelmä tai tietoturvaohjelmisto tallentaa ja kirjaa ylös kaikki USB-porttien kautta tapahtuvat tapahtumat (aktiviteetit). Tämän avulla yritys voi valvoa ja tarvittaessa jäljittää, miten ja milloin USB-laitteita on käytetty.Microsoft Windowsin Event Viewer voi näyttää perus-USB-tapahtumia, mutta yrityksissä käytetään usein myös erikoistuneita ohjelmia, kuten ManageEngine Device Control Plus, Symantec Endpoint Protection, McAfee Device Control, ESET Endpoint Security, Microsoft Defender for Endpoint.

Hallinnolliset käytännöt

- Laaditaan selkeät käyttöohjeet muistitikkujen turvalliseen käyttöön.

- Määritetään, kuka saa käyttää muistitikkuja ja mihin tarkoituksiin.

- Kielletty henkilökohtaisten tai ulkopuolisten muistitikkujen käyttö yrityksen koneissa.

- Vahvistetaan muistitikkupolitiikka osaksi tietoturva- ja käyttöpolitiikkaa.

- Toteutetaan säännöllinen tarkistus muistitikkujen käytöstä ja hallinnasta.

Fyysinen hallinta

- Säilytetään muistitikut lukitussa paikassa silloin kun niitä ei käytetä.

- Merkitään muistitikut tunnistetiedoin (omistaja, käyttötarkoitus).

- Estetään muistitikkuihin pääsy ulkopuolisilta tai asiattomilta.

Koulutus ja viestintä

- Järjestetään henkilöstölle koulutusta muistitikkujen riskeistä ja turvallisesta käytöstä.

- Viestitään uusista uhista kuten BadUSB sisäisesti säännöllisesti.

- Luodaan ilmoituskanava: työntekijät voivat raportoida kadonneista tai epäilyttävistä USB-laitteista.

Poikkeustilanteet ja reagointi

- Otetaan käyttöön menettely muistitikun katoamisen varalle (esim. käyttöeston aktivointi).

- Mahdollistetaan muistitikun etäpoisto tai lukitus (esim. holvausratkaisun kautta).

- Dokumentoidaan tapahtumaloki mahdollisista tietovuodoista ja reaktioista niihin.

USB-muistitikut, jotka perustuvat flash-muistiin, ovat saavuttaneet nopeasti suuren suosion. Niitä pidetään pienikokoisina, luotettavina ja edullisina massamuistilaitteina. Monien mielestä muistitikut ovat käyttöominaisuuksiltaan erittäin toimivia.Markkinoilla on tarjolla muistitikkumalleja, joissa on esimerkiksi sormenjälkitunnistus tai jotka täyttävät MIL-STD 810F -standardin vaatimukset. Osa muistitikkuista kykenee tuhoamaan itsensä, jos salasanaa yritetään syöttää liian monta kertaa väärin.RiskitSaastunut muistitikku voi levittää haittaohjelmia yrityksen tietojärjestelmiin. Tämän vuoksi yrityksen tulisi asettaa periaatteeksi, että henkilöstö ei käytä omia tai ulkopuolelta saatuja muistitikkuja työympäristössä.Huolimatta lokeista ja valvonnasta, yrityksen on vaikea selvittää, mitä tietoja ja milloin käyttäjä on kopioinut järjestelmistä. Pieni koko, suuri kapasiteetti ja nopea liitettävyys altistavat muistitikut tietovuodoille sekä tahattomille että tahallisille.Yrityksen näkökulmasta USB-muistitikku edustaa vakavaa uhkakuvaa. Keskeinen kysymys on, kuinka riskejä voidaan hallita menettämättä muistitikkujen tarjoamia hyötyjä.Tietoturvan parantaminenUseimmissa yrityksissä täyskielto ei ole käytännöllinen ratkaisu. Muistitikut ovat monille tärkeä osa työprosessia ja parantavat tuottavuutta. Käyttökiellot voivat heikentää työilmapiiriä ja luottamusta. Sen sijaan turvallinen ja hallittu käyttö on kestävämpi ratkaisu.Suositeltavia keinoja

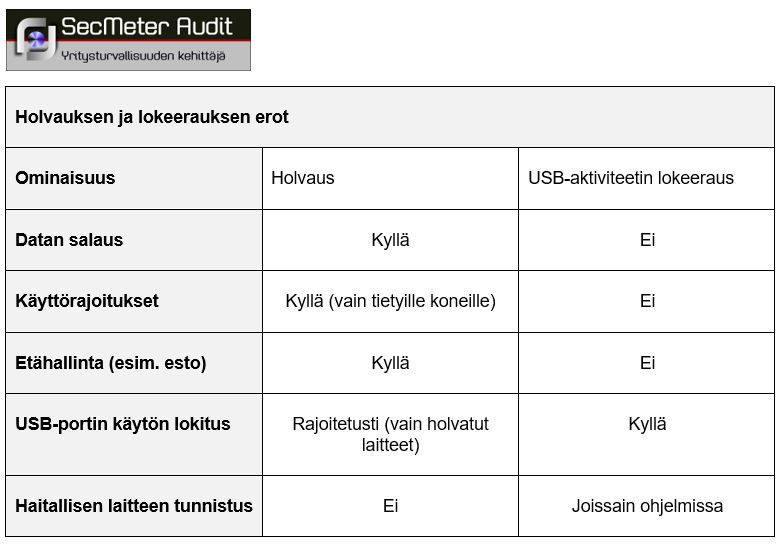

Laitteistopohjainen salausKäytä tikkuja, jotka salaavat sisällön automaattisesti.TietoturvaohjelmistotKäytä virustorjuntaa myös USB-laitteiden tarkistamiseen.USB-aktiviteetin lokeeraus "logging"Lokeeraus eli lokitus on suositeltava ja erittäin hyödyllinen turvakeino etenkin yrityksissä, joissa käsitellään luottamuksellista tai liiketoimintakriittistä tietoa.Fyysinen hallintaSäilytä tikut lukitussa paikassa ja estä pääsy ulkopuolisilta.Toimintaohjeet ja koulutusLaadi selkeät ohjeet ja kouluta henkilöstöä.Holvaus, keskitetty salausratkaisuHolvaus on suomalaisen Envault Corporationin kehittämä ohjelmallinen ratkaisu, jossa muistitikkua hallinnoi työnantaja. Holvaus ei tarkoita samaa kuin lokeeraus. Holvaus toimii seuraavasti:

- Tikkua voi käyttää vain yrityksen hallinnoimilla koneilla.

- Työnantaja voi estää käytön esimerkiksi työsuhteen päättyessä.

- Käyttäjä ei tarvitse salasanaa; salaus tapahtuu taustalla automaattisesti.

- Salaus on toteutettu 256-bittisellä AES-algoritmilla.

- Salaustuloksesta 1 % tallennetaan holvauspalvelimelle varmennusta varten.

Holvattua muistia voidaan käyttää myös yrityksen ulkopuolella, mutta tällöin tietoa ei salata. Laitehallintaominaisuudet pysyvät kuitenkin voimassa.

BadUSB- haittaohjelmaUSB-laitteita on perinteisesti pidetty turvallisina, kunhan vältetään tuntemattomia laitteita. Tämä käsitys muuttui vuonna 2014, kun saksalaiset tietoturvatutkijat Karsten Nohl ja Jakob Lell esittelivät BadUSB-nimisen proof-of-concept-haittaohjelman ja havaintonsa 7.8.2014 järjestetyssä Black Hat 2014 konferenssissa. Tämä tutkimus mullisti käsityksen USB-laitteiden turvallisuudesta ja osoitti, että uhka ei piile vain tiedostoissa, vaan itse laitteen sisällä.

Miten BadUSB toimii?BadUSB perustuu USB-laitteiden laiteohjelmiston (firmware) muokkaamiseen. Tutkijat osoittivat, että USB-laite voidaan ohjelmoida toimimaan täysin eri tavalla kuin mihin se on alun perin tarkoitettu. Muistitikku voidaan esimerkiksi ohjelmoida toimimaan näppäimistönä, joka syöttää haitallisia komentoja tietokoneelle. Se voi myös jäljittää verkkokorttia, jonka kautta käyttäjän verkkoliikenne ohjataan huijaussivustoille.Yksi vakavimmista uhista on se, että BadUSB voi saastuttaa käyttöjärjestelmän jo käynnistysvaiheessa. Tällöin haittaohjelman poistaminen perinteisin virustorjuntakeinoin on lähes mahdotonta. Lisäksi BadUSB kykenee leviämään laitteesta toiseen, mikä tekee siitä erityisen vaarallisen yrityksissä, joissa käytetään paljon USB-laitteita.Perinteiset virustorjuntaohjelmat tarkistavat ainoastaan tiedostoja, eivätkä ne pysty analysoimaan USB-laitteen laiteohjelmistoa. Tämän vuoksi BadUSB jää täysin näkymättömäksi useimmille turvajärjestelmille. Lisäksi useiden USB-laitteiden firmware on suunniteltu niin, että se voidaan päivittää, mikä mahdollistaa haitallisten muutosten tekemisen jälkikäteen.Koska lähes kaikki USB-kytkentäiset laitteet, muistitikkujen lisäksi esimerkiksi näppäimistöt, hiiret ja web-kamerat voivat toimia hyökkäysalustoina, BadUSB tekee koko USB-tekniikasta haavoittuvan, ellei kaikkien laitteiden alkuperä ole täysin luotettavissa.TurvatoimenpiteetKoska nykyiset turvaohjelmistot eivät kykene tunnistamaan tai estämään BadUSB-hyökkäystä, tehokkain suojauskeino on ehkäisy:

- Älä käytä tuntemattomia USB-laitteita. Vältä liittämästä tietokoneeseesi muistitikkuja tai muita laitteita, joiden alkuperää et voi varmistaa.

- Käytä vain uusia ja luotettavia laitteita. Varmista, että käyttämäsi USB-laite on ollut uudesta saakka omassa hallinnassasi, eikä sen firmwarea ole päivitetty epäluotettavasti.

- Rajoita USB-porttien käyttöä. Yritysympäristöissä voidaan teknisesti rajoittaa tai valvoa USB-porttien käyttöä esimerkiksi käyttöjärjestelmän asetuksilla tai tietoturvaohjelmistoilla.

- Seuraa alan kehitystä. BadUSB-tyyppisten uhkien torjunta kehittyy, ja tietoturvayhteisö pyrkii luomaan uusia ratkaisuja laiteohjelmistojen tarkastamiseen ja suojaamiseen.

Lähteet: (pcmag.com 31.7.2014, itcomputersupportnewyork.com 1.8.2014, techtimes.com 4.8.2014)